分享 | 网络安全防范不止于外网

随着人们对技术和智能互联网设备依赖程度的提高,网络漏洞已经变得很普遍。数据泄露会导致身份被盗,然后被盗的信息可以发布在媒体平台上,导致隐私泄露。

一般情况下,我们都会认为对于局域网的安全威胁均来自于网络外部,但实际情况恰恰相反,60%以上的安全事故来源于网络内部,来自与局域网内部用户。而攻击源基本都被定位在局域网的接入层,因为接入层是网络与用户直接接入节点。本文章来讨论一下接入层的安全威胁与如何防止或避免此类安全威胁。

在接入层的安全威胁的故障现象为:网络时断时续、无法访问外网或内网其他用户、频繁提示IP地址冲突、无法获取IP地址、系统崩溃、等…,造成这些现象的原因是非法用户接入、病毒入侵、攻击泛滥、ARP欺骗、DHCP攻击、DOS/DDOS攻击、…………等网络攻击手段。

如何在二层接入交换机造好安全防护措施

众所周知MAC地址是每台终端唯一的,所以我们可以用交换机的端口绑定特定的MAC,做到交换机上只能接入特定的终端设备,同时也可以限制端口的最大接入主机数,防止MAC地址溢出攻击。针对端口绑定MAC地址、IP地址、IP+MAC地址,防止非授权用户随意接入,防止MAC地址欺骗、IP地址欺骗、ARP欺骗等地址欺骗攻击。

工作原理

交换机全局绑定IP+MAC地址,只有源地址满足绑定关系的用户才能通过该交换机接入网络,防止非授权用户接入,用户接入不再受限于特定的 端口。

在二层交换机最好的防范措为:

监听:在二层交换机上开启全局过滤、对攻击检测到的ARP和DHCP报文设置上限。

隔离:进行二层端口的隔离,防止二层环路造成网络风暴。

控制:启用控制列表,隔绝常见的病毒端口号。

这样做的可以在接入层上对网络安全防御,过滤了大多数的攻击,有效保护了上层核心设备。

提交

AVCOMM恩创提供丰富的Profinet解决方案

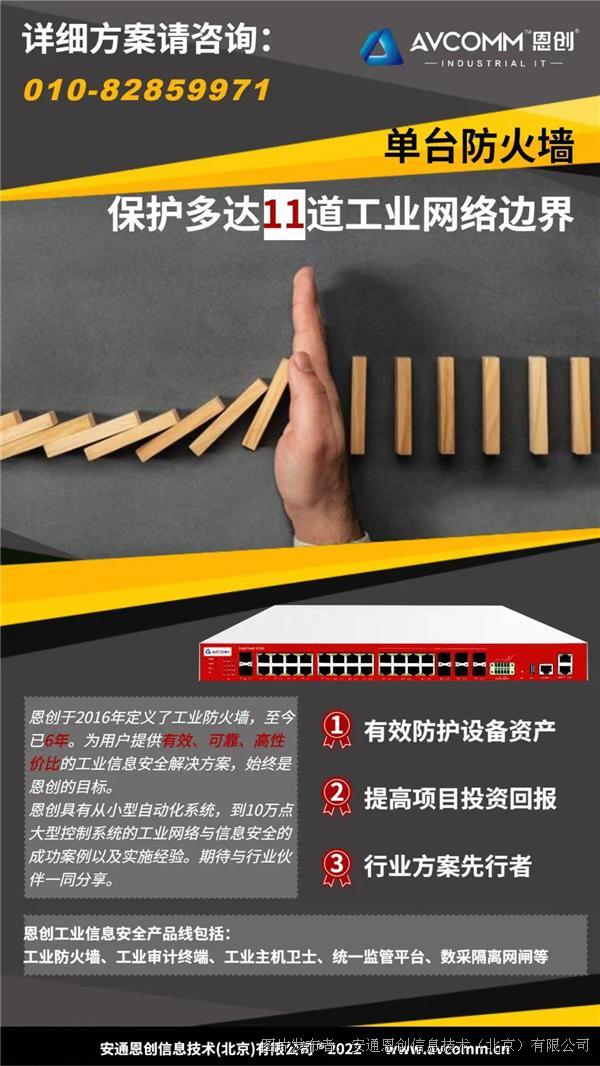

单台防火墙,保护多达11道工业网络边界

恩创自管理防火墙最大可节约50%投资

白名单技术在工业防火墙中的应用

交换机忘记管理IP怎么办?

投诉建议

投诉建议